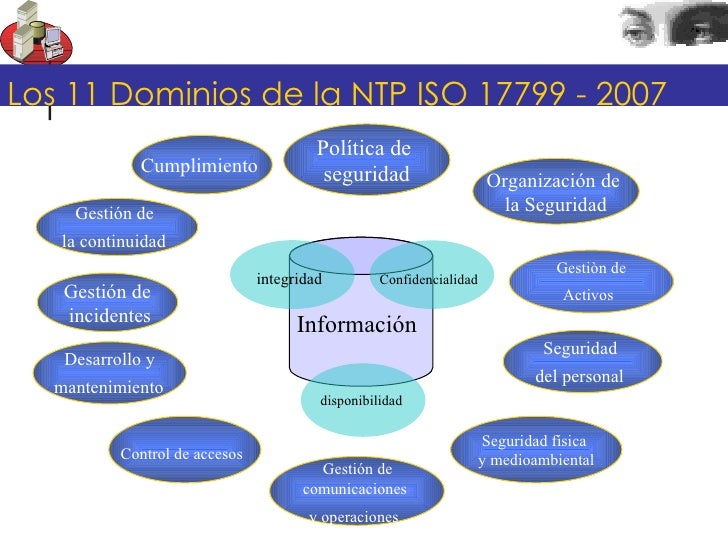

NORMA NTP – ISO 17799 – 2007 (27001)

OBJETIVO:

Tiene como objetivo evitar los incumplimientos de cualquier ley civil o penal, requisito

reglamentario, regulación u obligación contractual, y de todo requisito de seguridad.

QUE SE DEBE HACER

Para lograr el cumplimiento de la NTP ISO 17799 – 2007 toda

Entidad debe cumplir con los siguientes

parámetros que se detallan a continuación:

1. CUMPLIMIENTO DE LOS REQUISITOS LEGALES

El diseño, operación, uso y gestión de los sistemas de información puede estar sujeto a requisitos estatutarios, regulatorios y contractuales de seguridad.

Objetivo

Se debería buscar el asesoramiento sobre requisitos legales específicos de los asesores legales de la organización, o de profesionales del derecho calificados.

Los requisitos legales varían de un país a otro, al igual que en el caso de las transmisiones internacionales de datos (datos creados en un país y transmitidos a otro).

2. REVISIONES DE LA POLÍTICA DE SEGURIDAD Y DE LA

CONFORMIDAD TÉCNICA

El objetivo es asegurar la conformidad de los sistemas con las políticas y normas de seguridad.

Control

Los gerentes deberían asegurarse que se cumplan correctamente todos los procedimientos de seguridad dentro de su área de responsabilidad cumpliendo las políticas y estándares de

seguridad.

Implementación

Los gerentes deben realizar revisiones regulares que aseguren el cumplimiento de las políticas y normas de seguridad.

Si se encuentra una no conformidad como resultado de la revisión, los gerentes deben de

a) determinar las causas de la no conformidad;

b) evaluar la necesidad de acciones para asegurar que la no conformidad no vuelva a ocurrir

3. CONSIDERACIONES SOBRE LA AUDITORIA INFORMÁTICA

OBJETIVO: Maximizar la efectividad y minimizar las interferencias en el proceso de auditoria del sistema.

Control

Se deberían planificar cuidadosamente y acordarse los requisitos y actividades de auditoria

que impliquen comprobaciones en los sistemas operativos, para minimizar el riesgo de interrupción de los procesos de negocio

Implementación

Se debería observar las siguientes pautas:

a) deberían acordarse los requisitos de auditoria con la gerencia apropiada.

b) debería acordarse y controlarse el alcance de las verificaciones.

c) las verificaciones se deberían limitar a accesos solo de lectura al software y a los datos.

d) otro acceso distinto a solo lectura, únicamente se debería permitir para copias aisladas de archivos del sistema, que se deberían borrar cuando se termine la auditoria.

No hay comentarios:

Publicar un comentario